၁။ ဒေတာဖုံးကွယ်ခြင်း၏ သဘောတရား

ဒေတာဖုံးကွယ်ခြင်းကို ဒေတာဖုံးကွယ်ခြင်းဟုလည်း လူသိများသည်။ ၎င်းသည် မိုဘိုင်းဖုန်းနံပါတ်၊ ဘဏ်ကတ်နံပါတ်နှင့် အခြားအချက်အလက်များကဲ့သို့သော အရေးကြီးဒေတာများကို ကျွန်ုပ်တို့ ဖုံးကွယ်ခြင်းစည်းမျဉ်းများနှင့် မူဝါဒများပေးထားသည့်အခါ ပြောင်းလဲခြင်း၊ ပြုပြင်ခြင်း သို့မဟုတ် ဖုံးအုပ်ခြင်းအတွက် နည်းပညာဆိုင်ရာနည်းလမ်းတစ်ခုဖြစ်သည်။ ဤနည်းပညာကို အဓိကအားဖြင့် မယုံကြည်ရသောပတ်ဝန်းကျင်များတွင် အရေးကြီးဒေတာများကို တိုက်ရိုက်အသုံးပြုခြင်းမှ ကာကွယ်ရန် အသုံးပြုသည်။

ဒေတာဖုံးကွယ်ခြင်းမူ- ဒေတာဖုံးကွယ်ခြင်းသည် နောက်ဆက်တွဲ ဖွံ့ဖြိုးတိုးတက်မှု၊ စမ်းသပ်ခြင်းနှင့် ဒေတာခွဲခြမ်းစိတ်ဖြာမှုတို့ကို ဖုံးကွယ်ခြင်းကြောင့် မထိခိုက်စေရန် မူရင်းဒေတာဝိသေသလက္ခဏာများ၊ စီးပွားရေးစည်းမျဉ်းများနှင့် ဒေတာသက်ဆိုင်မှုကို ထိန်းသိမ်းထားသင့်သည်။ ဖုံးကွယ်ခြင်းမပြုမီနှင့် ဖုံးကွယ်ပြီးနောက် ဒေတာတသမတ်တည်းရှိမှုနှင့် တရားဝင်မှုကို သေချာစေပါ။

၂။ ဒေတာဖုံးကွယ်ခြင်း အမျိုးအစားခွဲခြားခြင်း

Data masking ကို static data masking (SDM) နှင့် dynamic data masking (DDM) ဟု ခွဲခြားနိုင်သည်။

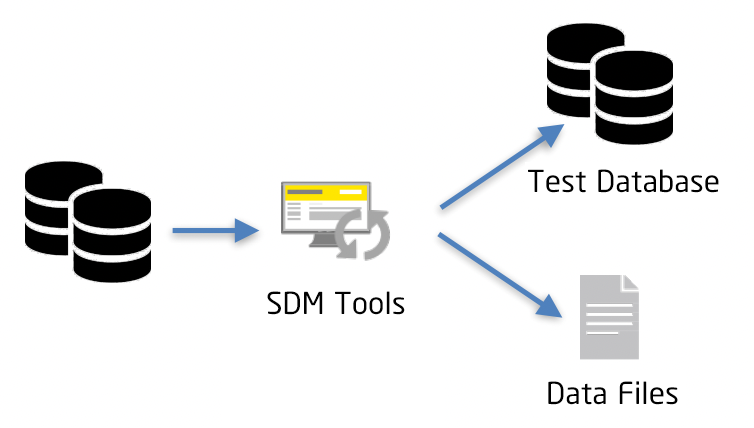

static data masking (SDM)static data masking သည် production environment မှ သီးခြားခွဲထုတ်ရန်အတွက် non-production environment database အသစ်တစ်ခု တည်ထောင်ရန် လိုအပ်သည်။ အရေးကြီးသော data များကို production database မှ ထုတ်ယူပြီးနောက် non-production database တွင် သိမ်းဆည်းသည်။ ဤနည်းအားဖြင့်၊ desensitized data များကို production environment မှ ခွဲထုတ်ပြီး စီးပွားရေးလိုအပ်ချက်များနှင့် ကိုက်ညီစေပြီး production data ၏ လုံခြုံရေးကို သေချာစေသည်။

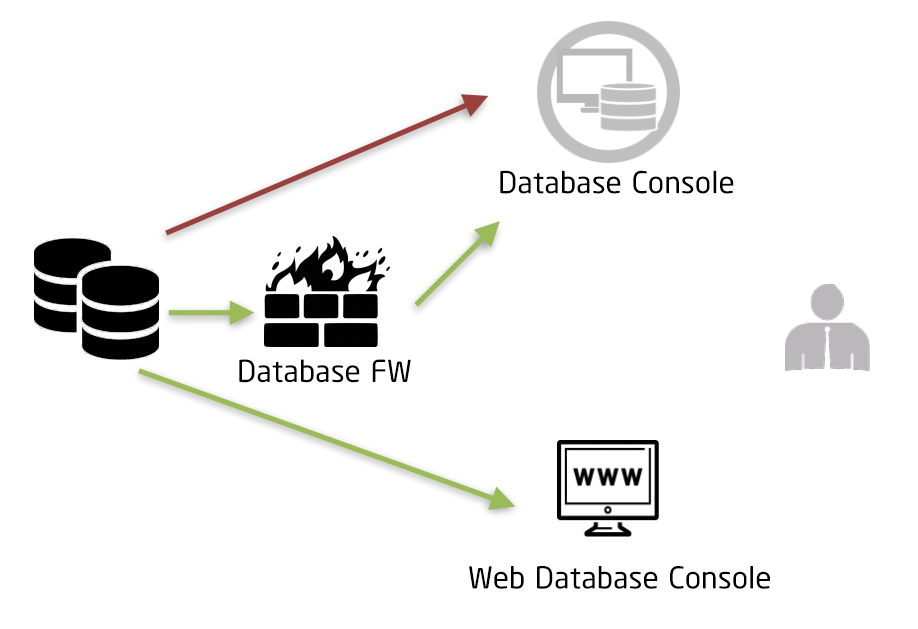

ဒိုင်းနမစ်ဒေတာဖုံးကွယ်ခြင်း (DDM): ၎င်းကို ယေဘုယျအားဖြင့် ထုတ်လုပ်မှုပတ်ဝန်းကျင်တွင် အရေးကြီးဒေတာများကို အချိန်နှင့်တပြေးညီ အာရုံခံနိုင်စွမ်း လျှော့ချရန်အတွက် အသုံးပြုပါသည်။ တစ်ခါတစ်ရံတွင်၊ မတူညီသော အခြေအနေများတွင် အရေးကြီးဒေတာများကို ဖတ်ရှုရန်အတွက် မတူညီသော masking အဆင့်များ လိုအပ်ပါသည်။ ဥပမာအားဖြင့်၊ မတူညီသော အခန်းကဏ္ဍများနှင့် ခွင့်ပြုချက်များသည် မတူညီသော masking ပုံစံများကို အကောင်အထည်ဖော်နိုင်သည်။

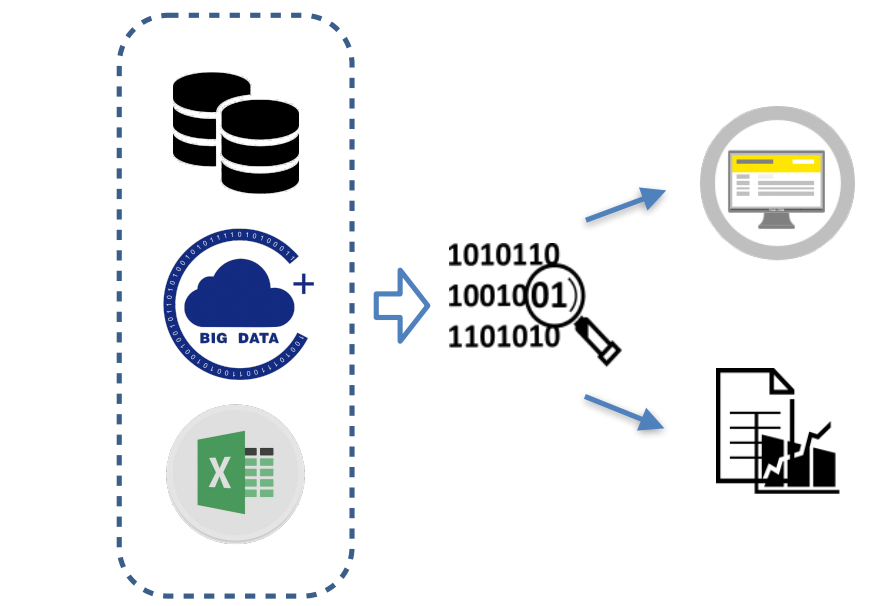

ဒေတာအစီရင်ခံခြင်းနှင့် ဒေတာထုတ်ကုန်များ ဖုံးကွယ်ခြင်းအပလီကေးရှင်း

ထိုကဲ့သို့သော အခြေအနေများတွင် အဓိကအားဖြင့် အတွင်းပိုင်းဒေတာစောင့်ကြည့်ရေးထုတ်ကုန်များ သို့မဟုတ် ကြော်ငြာဘုတ်၊ ပြင်ပဝန်ဆောင်မှုဒေတာထုတ်ကုန်များနှင့် စီးပွားရေးအစီရင်ခံစာများနှင့် ပရောဂျက်ပြန်လည်သုံးသပ်ခြင်းကဲ့သို့သော ဒေတာခွဲခြမ်းစိတ်ဖြာမှုအပေါ်အခြေခံသည့် အစီရင်ခံစာများ ပါဝင်သည်။

၃။ ဒေတာဖုံးကွယ်ခြင်းဖြေရှင်းချက်

အဖြစ်များသော ဒေတာ ဖုံးကွယ်ခြင်း ပုံစံများတွင် အောက်ပါတို့ ပါဝင်သည်- invalidation၊ random value၊ data replacement၊ symmetric encryption၊ average value၊ offset နှင့် rounding စသည်တို့ ဖြစ်သည်။

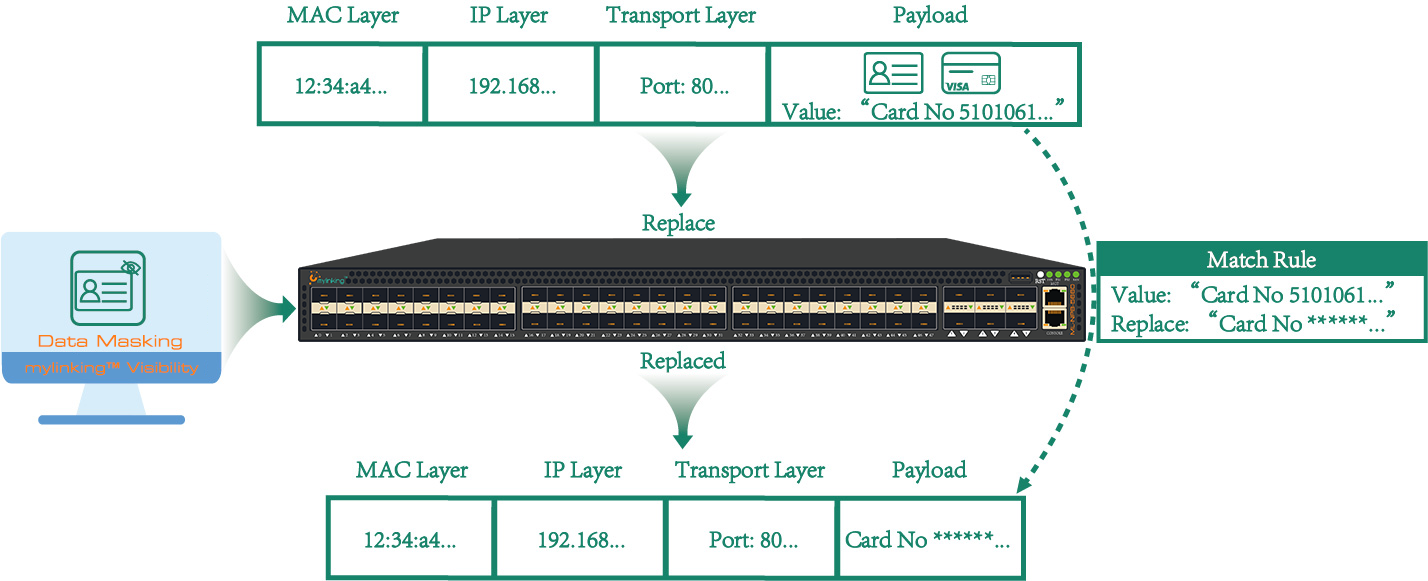

ပျက်ပြယ်စေခြင်း: အကျုံးမဝင်ခြင်းဆိုသည်မှာ အရေးကြီးဒေတာများကို ကုဒ်ဝှက်ခြင်း၊ ဖြတ်တောက်ခြင်း သို့မဟုတ် ဝှက်ခြင်းကို ရည်ညွှန်းသည်။ ဤစနစ်သည် ပုံမှန်အားဖြင့် တကယ့်ဒေတာကို အထူးသင်္ကေတများ (* ကဲ့သို့) ဖြင့် အစားထိုးသည်။ လုပ်ဆောင်ပုံမှာ ရိုးရှင်းသော်လည်း အသုံးပြုသူများသည် မူရင်းဒေတာ၏ ဖော်မတ်ကို မသိနိုင်သောကြောင့် နောက်ဆက်တွဲဒေတာအသုံးချမှုများကို ထိခိုက်စေနိုင်သည်။

ကျပန်းတန်ဖိုး: ကျပန်းတန်ဖိုးဆိုသည်မှာ အရေးကြီးဒေတာများကို ကျပန်းအစားထိုးခြင်း (ဂဏန်းများကို ဂဏန်းများအစား၊ အက္ခရာများကို အက္ခရာများအစား နှင့် အက္ခရာများကို စာလုံးများအစား) ကို ရည်ညွှန်းသည်။ ဤဖုံးကွယ်ခြင်းနည်းလမ်းသည် အရေးကြီးဒေတာ၏ ဖော်မတ်ကို အတိုင်းအတာတစ်ခုအထိ သေချာစေပြီး နောက်ဆက်တွဲဒေတာအသုံးချမှုကို အထောက်အကူပြုမည်ဖြစ်သည်။ လူနှင့်နေရာများ၏အမည်များကဲ့သို့သော အဓိပ္ပာယ်ရှိသောစကားလုံးအချို့အတွက် ဖုံးကွယ်ထားသောအဘိဓာန်များ လိုအပ်နိုင်ပါသည်။

ဒေတာအစားထိုးခြင်းဒေတာအစားထိုးခြင်းသည် null နှင့် random တန်ဖိုးများကို masking လုပ်ခြင်းနှင့် ဆင်တူသည်၊ သို့သော် အထူးစာလုံးများ သို့မဟုတ် random တန်ဖိုးများကို အသုံးမပြုဘဲ masking data ကို သတ်မှတ်ထားသော တန်ဖိုးတစ်ခုဖြင့် အစားထိုးသည်။

ဆ៊ီမက်ထရစ် ကုဒ်ဝှက်ခြင်း: Symmetric encryption သည် အထူးပြောင်းပြန်လှန်နိုင်သော masking နည်းလမ်းတစ်ခုဖြစ်သည်။ ၎င်းသည် encryption key များနှင့် algorithm များမှတစ်ဆင့် အရေးကြီးသောဒေတာများကို encrypt လုပ်သည်။ ciphertext format သည် logical စည်းမျဉ်းများရှိ မူရင်းဒေတာနှင့် ကိုက်ညီပါသည်။

ပျမ်းမျှပျမ်းမျှစနစ်ကို စာရင်းအင်းဆိုင်ရာ အခြေအနေများတွင် မကြာခဏ အသုံးပြုလေ့ရှိသည်။ ဂဏန်းသင်္ချာဆိုင်ရာ အချက်အလက်များအတွက်၊ ကျွန်ုပ်တို့သည် ၎င်းတို့၏ ပျမ်းမျှတန်ဖိုးကို ဦးစွာတွက်ချက်ပြီးနောက် အာရုံခံနိုင်စွမ်း လျော့နည်းသွားသော တန်ဖိုးများကို ပျမ်းမျှတန်ဖိုးပတ်လည်တွင် ကျပန်းဖြန့်ဝေပေးခြင်းဖြင့် အချက်အလက်များ၏ ပေါင်းလဒ်ကို ကိန်းသေအဖြစ် ထိန်းသိမ်းထားနိုင်သည်။

အော့ဖ်ဆက်နှင့် အဝိုင်းပုံ: ဤနည်းလမ်းသည် ဒစ်ဂျစ်တယ်ဒေတာကို ကျပန်းပြောင်းလဲမှုဖြင့် ပြောင်းလဲပေးသည်။ offset rounding သည် ဒေတာ၏လုံခြုံရေးကို ထိန်းသိမ်းထားစဉ်တွင် အကွာအဝေး၏ ခန့်မှန်းခြေအားဖြင့် စစ်မှန်မှုကို သေချာစေပြီး၊ ၎င်းသည် ယခင်အစီအစဉ်များထက် ဒေတာအစစ်အမှန်နှင့် ပိုမိုနီးကပ်ပြီး big data analysis ၏ အခြေအနေတွင် အလွန်အရေးပါသည်။

အကြံပြုထားတဲ့ မော်ဒယ်"ML-NPB-၅၆၆၀"ဒေတာဖုံးကွယ်ခြင်းအတွက်

၄။ အသုံးများသော ဒေတာဖုံးကွယ်ခြင်းနည်းစနစ်များ

(၁)။ စာရင်းအင်းနည်းစနစ်များ

ဒေတာနမူနာယူခြင်းနှင့် ဒေတာစုစည်းခြင်း

- ဒေတာနမူနာယူခြင်း- ဒေတာအစုံ၏ ကိုယ်စားပြုအစုအဖွဲ့တစ်ခုကို ရွေးချယ်ခြင်းဖြင့် မူရင်းဒေတာအစုံကို ခွဲခြမ်းစိတ်ဖြာခြင်းနှင့် အကဲဖြတ်ခြင်းသည် မည်သူမည်ဝါဖြစ်ကြောင်း ဖော်ထုတ်ခြင်းနည်းစနစ်များ၏ ထိရောက်မှုကို မြှင့်တင်ရန် အရေးကြီးသောနည်းလမ်းတစ်ခုဖြစ်သည်။

- ဒေတာစုစည်းမှု- microdata ရှိ attributes များတွင် အသုံးချသော စာရင်းအင်းနည်းပညာများ (ဥပမာ- ပေါင်းခြင်း၊ ရေတွက်ခြင်း၊ ပျမ်းမျှခြင်း၊ အမြင့်ဆုံးနှင့် အနည်းဆုံး) စုစည်းမှုတစ်ခုအနေဖြင့် ရလဒ်သည် မူရင်းဒေတာအစုံရှိ မှတ်တမ်းအားလုံးကို ကိုယ်စားပြုသည်။

(၂)။ ကုဒ်ဝှက်ခြင်း

ကုဒ်ဝှက်ခြင်းသည် အာရုံခံနိုင်စွမ်းလျှော့ချခြင်း၏ ထိရောက်မှုကို လျှော့ချရန် သို့မဟုတ် မြှင့်တင်ရန် အသုံးများသော နည်းလမ်းတစ်ခုဖြစ်သည်။ ကုဒ်ဝှက်ခြင်း အယ်လဂိုရီသမ် အမျိုးအစား အမျိုးမျိုးသည် အာရုံခံနိုင်စွမ်းလျှော့ချခြင်း၏ အကျိုးသက်ရောက်မှု အမျိုးမျိုးကို ရရှိစေနိုင်သည်။

- Deterministic encryption- ကျပန်းမဟုတ်သော symmetric encryption တစ်ခုဖြစ်သည်။ ၎င်းသည် ပုံမှန်အားဖြင့် ID data ကို လုပ်ဆောင်ပြီး လိုအပ်သည့်အခါ ciphertext ကို မူရင်း ID သို့ decrypt လုပ်နိုင်သော်လည်း key ကို ကောင်းမွန်စွာ ကာကွယ်ထားရန် လိုအပ်ပါသည်။

- မပြောင်းလဲနိုင်သော ကုဒ်ဝှက်ခြင်း- hash function ကို data များကို process လုပ်ရန်အသုံးပြုပြီး ၎င်းကို ID data အတွက် များသောအားဖြင့် အသုံးပြုပါသည်။ ၎င်းကို တိုက်ရိုက် decrypt လုပ်၍မရဘဲ mapping relationship ကို သိမ်းဆည်းထားရပါမည်။ ထို့အပြင်၊ hash function ၏ အင်္ဂါရပ်ကြောင့် data collision ဖြစ်ပေါ်နိုင်သည်။

- Homomorphic encryption: ciphertext homomorphic algorithm ကို အသုံးပြုထားသည်။ ၎င်း၏ ထူးခြားချက်မှာ ciphertext လုပ်ဆောင်ချက်၏ ရလဒ်သည် decrypt လုပ်ပြီးနောက် plaintext လုပ်ဆောင်ချက်နှင့် အတူတူပင်ဖြစ်သည်။ ထို့ကြောင့် ၎င်းကို ဂဏန်းသင်္ချာနယ်ပယ်များကို စီမံဆောင်ရွက်ရန် အသုံးများသော်လည်း စွမ်းဆောင်ရည်အကြောင်းပြချက်များကြောင့် ကျယ်ကျယ်ပြန့်ပြန့် အသုံးမပြုကြပေ။

(၃)။ စနစ်နည်းပညာ

ဖိနှိပ်မှုနည်းပညာသည် ကိုယ်ရေးကိုယ်တာလုံခြုံရေးကာကွယ်မှုနှင့် မကိုက်ညီသော်လည်း ၎င်းတို့ကို မထုတ်ဝေသည့် ဒေတာများကို ဖျက်ပစ်ခြင်း သို့မဟုတ် ကာကွယ်ပေးသည်။

- ဖုံးကွယ်ခြင်း- ၎င်းသည် ပြိုင်ဘက်နံပါတ်၊ ID ကတ်ကို ကြယ်ပွင့်ဖြင့် မှတ်သားထားခြင်း သို့မဟုတ် လိပ်စာကို ဖြတ်တောက်ထားခြင်းကဲ့သို့သော attribute တန်ဖိုးကို ဖုံးကွယ်ရန် အသုံးအများဆုံး desensitization နည်းလမ်းကို ရည်ညွှန်းသည်။

- ဒေသတွင်း နှိမ်နင်းခြင်း- သတ်မှတ်ထားသော attribute တန်ဖိုးများ (ကော်လံများ) ကို ဖျက်ခြင်း၊ မရှိမဖြစ်လိုအပ်သော data field များကို ဖယ်ရှားခြင်း လုပ်ငန်းစဉ်ကို ရည်ညွှန်းသည်။

- မှတ်တမ်း နှိမ်နင်းခြင်း- သတ်မှတ်ထားသော မှတ်တမ်းများ (row များ) ဖျက်ခြင်း၊ မရှိမဖြစ်လိုအပ်သော ဒေတာမှတ်တမ်းများကို ဖျက်ခြင်း လုပ်ငန်းစဉ်ကို ရည်ညွှန်းသည်။

(၄)။ ကလောင်အမည်ဝှက်နည်းပညာ

Pseudomanning ဆိုသည်မှာ တိုက်ရိုက်သတ်မှတ်မှု (သို့မဟုတ် အခြားထိခိုက်လွယ်သော သတ်မှတ်မှု) ကို အစားထိုးရန် ကလောင်အမည်ကို အသုံးပြုသည့် အမည်ဝှက်နည်းပညာတစ်ခုဖြစ်သည်။ ကလောင်အမည်နည်းပညာများသည် တိုက်ရိုက် သို့မဟုတ် ထိခိုက်လွယ်သော သတ်မှတ်မှုအစား တစ်ဦးချင်းအချက်အလက်ဆိုင်ရာ ဘာသာရပ်တစ်ခုစီအတွက် ထူးခြားသော သတ်မှတ်မှုများကို ဖန်တီးပေးသည်။

- မူရင်း ID နှင့် ကိုက်ညီစေရန်အတွက် ကျပန်းတန်ဖိုးများကို သီးခြားစီ ထုတ်ပေးနိုင်သည်၊ မြေပုံဇယားကို သိမ်းဆည်းနိုင်သည်၊ နှင့် မြေပုံဇယားသို့ ဝင်ရောက်ခွင့်ကို တင်းကြပ်စွာ ထိန်းချုပ်နိုင်သည်။

- သင်သည် ကလောင်အမည်များထုတ်လုပ်ရန် ကုဒ်ဝှက်ခြင်းကိုလည်း အသုံးပြုနိုင်သည်၊ သို့သော် ကုဒ်ဖြည်သော့ကို ကောင်းမွန်စွာသိမ်းဆည်းထားရန် လိုအပ်ပါသည်။

ဤနည်းပညာကို လွတ်လပ်သောဒေတာအသုံးပြုသူအများအပြားတွင် ကျယ်ကျယ်ပြန့်ပြန့်အသုံးပြုကြပြီး၊ ဥပမာ OpenID ကဲ့သို့သော open platform အခြေအနေတွင်၊ developer အမျိုးမျိုးသည် တူညီသောအသုံးပြုသူအတွက် မတူညီသော OpenID များကို ရရှိကြသည်။

(၅)။ ယေဘုယျပြုလုပ်ခြင်းနည်းစနစ်များ

အထွေထွေပြုလုပ်ခြင်းနည်းပညာဆိုသည်မှာ ဒေတာအစုတစ်ခုရှိ ရွေးချယ်ထားသော ဂုဏ်သတ္တိများ၏ အသေးစိတ်အချက်အလက်များကို လျှော့ချပေးပြီး ဒေတာ၏ ပိုမိုယေဘုယျကျပြီး အကျဉ်းချုပ်ဖော်ပြချက်ကို ပေးစွမ်းသည့် ခွဲခြားသတ်မှတ်ခြင်းနည်းပညာကို ရည်ညွှန်းသည်။ အထွေထွေပြုလုပ်ခြင်းနည်းပညာသည် အကောင်အထည်ဖော်ရန်လွယ်ကူပြီး မှတ်တမ်းအဆင့်ဒေတာ၏ စစ်မှန်မှုကို ကာကွယ်ပေးနိုင်သည်။ ၎င်းကို ဒေတာထုတ်ကုန်များ သို့မဟုတ် ဒေတာအစီရင်ခံစာများတွင် အသုံးများသည်။

- အစွန်းအထင်းရှာဖွေခြင်း- ရွေးချယ်ထားသော attribute အတွက် အစွန်းအထင်းရှာဖွေခြင်းအခြေခံကို ရွေးချယ်ခြင်း၊ ဥပမာ- အပေါ် သို့မဟုတ် အောက်သို့ မှုခင်းဆိုင်ရာ စစ်ဆေးမှုဖြစ်ပြီး ရလဒ် ၁၀၀၊ ၅၀၀၊ ၁K နှင့် ၁၀K တို့ကို ရရှိစေပါသည်။

- အပေါ်နှင့်အောက် ကုဒ်ရေးနည်းများ- ကန့်သတ်ချက်အထက် (သို့မဟုတ် အောက်) တန်ဖိုးများကို အပေါ် (သို့မဟုတ် အောက်) အဆင့်ကို ကိုယ်စားပြုသည့် ကန့်သတ်ချက်ဖြင့် အစားထိုးပါ၊ "X အထက်" သို့မဟုတ် "X အောက်" ရလဒ်ကို ရရှိစေပါသည်။

(၆)။ ကျပန်းရွေးချယ်မှုနည်းစနစ်များ

ခွဲခြားသတ်မှတ်ခြင်း နည်းပညာတစ်မျိုးအနေဖြင့်၊ ကျပန်းပြုလုပ်ခြင်းနည်းပညာဆိုသည်မှာ ကျပန်းပြုလုပ်ပြီးနောက်တန်ဖိုးသည် မူလတန်ဖိုးအစစ်အမှန်နှင့်ကွဲပြားစေရန် ကျပန်းပြုလုပ်ခြင်းဖြင့် attribute တစ်ခု၏တန်ဖိုးကို ပြုပြင်မွမ်းမံခြင်းကို ရည်ညွှန်းသည်။ ဤလုပ်ငန်းစဉ်သည် တိုက်ခိုက်သူတစ်ဦးအနေဖြင့် တူညီသောဒေတာမှတ်တမ်းရှိ အခြား attribute တန်ဖိုးများမှ attribute တန်ဖိုးတစ်ခုကို ရယူနိုင်စွမ်းကို လျော့ကျစေသော်လည်း၊ ထုတ်လုပ်မှုစမ်းသပ်မှုဒေတာများတွင် အဖြစ်များသော ရလဒ်ဒေတာ၏ စစ်မှန်မှုကို ထိခိုက်စေပါသည်။

ပို့စ်တင်ချိန်: ၂၀၂၂ ခုနှစ်၊ စက်တင်ဘာလ ၂၇ ရက်