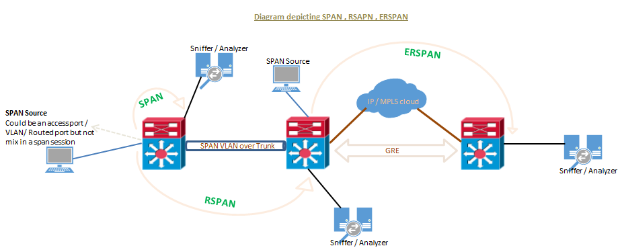

SPAN၊ RSPAN နှင့် ERSPAN တို့သည် ကွန်ရက်ချိတ်ဆက်မှုတွင် အသုံးပြုသော နည်းပညာများဖြစ်ပြီး ခွဲခြမ်းစိတ်ဖြာရန်အတွက် ယာဉ်ကြောပိတ်ဆို့မှုကို ဖမ်းယူစောင့်ကြည့်ပါသည်။ တစ်ခုချင်းစီ၏ အကျဉ်းချုပ်ကို ဖော်ပြပေးလိုက်ပါတယ်။

SPAN (ပြောင်းလဲထားသော port ခွဲခြမ်းစိတ်ဖြာသူ)

ရည်ရွယ်ချက်: စောင့်ကြည့်ရန်အတွက် switch ပေါ်ရှိ သတ်မှတ်ထားသော port များ သို့မဟုတ် VLAN များမှ traffic ကို အခြား port သို့ mirror လုပ်ရန်အသုံးပြုသည်။

အသုံးပြုမှုအခြေအနေ- တစ်ခုတည်းသော switch တွင် local traffic analysis အတွက် အသင့်တော်ဆုံးဖြစ်သည်။ Traffic ကို network analyzer မှ capture လုပ်နိုင်သည့် သတ်မှတ်ထားသော port သို့ mirrored လုပ်သည်။

RSPAN (အဝေးထိန်း SPAN)

ရည်ရွယ်ချက်: ကွန်ရက်တစ်ခုရှိ switch များစွာတွင် SPAN စွမ်းရည်များကို တိုးချဲ့သည်။

Use Case: trunk link မှတစ်ဆင့် switch တစ်ခုမှ နောက်တစ်ခုသို့ traffic ကို monitoring လုပ်ခွင့်ပြုသည်။ monitoring device သည် မတူညီသော switch တွင်တည်ရှိသည့် scenarios များအတွက် အသုံးဝင်သည်။

ERSPAN (အဖုံးအကာပါ အဝေးထိန်း SPAN)

ရည်ရွယ်ချက်: mirrored traffic ကို encapsulate လုပ်ရန် RSPAN ကို GRE (Generic Routing Encapsulation) နှင့် ပေါင်းစပ်သည်။

အသုံးပြုမှုအခြေအနေ- လမ်းကြောင်းသတ်မှတ်ထားသောကွန်ရက်များတစ်လျှောက် ယာဉ်ကြောပိတ်ဆို့မှုကို စောင့်ကြည့်ခွင့်ပြုသည်။ ၎င်းသည် မတူညီသောအပိုင်းများတစ်လျှောက် ယာဉ်ကြောပိတ်ဆို့မှုကို ဖမ်းယူရန် လိုအပ်သည့် ရှုပ်ထွေးသောကွန်ရက်ဗိသုကာပုံစံများတွင် အသုံးဝင်သည်။

Switch port Analyzer (SPAN) သည် ထိရောက်ပြီး မြင့်မားသော စွမ်းဆောင်ရည်ရှိသော traffic monitoring system တစ်ခုဖြစ်သည်။ ၎င်းသည် source port သို့မဟုတ် VLAN မှ destination port သို့ traffic ကို ညွှန်ကြားခြင်း သို့မဟုတ် mirror လုပ်ခြင်းတို့ကို လုပ်ဆောင်ပေးသည်။ ၎င်းကို တစ်ခါတစ်ရံ session monitoring ဟု ရည်ညွှန်းသည်။ SPAN ကို ချိတ်ဆက်မှုပြဿနာများကို ဖြေရှင်းခြင်းနှင့် network utilization နှင့် performance တွက်ချက်ခြင်းအပါအဝင် အခြားအရာများစွာအတွက် အသုံးပြုသည်။ Cisco ထုတ်ကုန်များတွင် support လုပ်ထားသော SPAN အမျိုးအစားသုံးမျိုးရှိသည်...

က။ SPAN သို့မဟုတ် ဒေသတွင်း SPAN။

ခ။ အဝေးထိန်း SPAN (RSPAN)။

ဂ။ အဖုံးအကာပါသော အဝေးထိန်း SPAN (ERSPAN)။

သိရန်: "SPAN၊ RSPAN နှင့် ERSPAN အင်္ဂါရပ်များပါရှိသော Mylinking™ Network Packet Broker"

SPAN / traffic mirroring / port mirroring ကို ရည်ရွယ်ချက်များစွာအတွက် အသုံးပြုကြပြီး အောက်တွင် အချို့ပါဝင်သည်။

- IDS/IPS ကို promiscuous mode ဖြင့် အကောင်အထည်ဖော်ခြင်း။

- VOIP ဖုန်းခေါ်ဆိုမှု မှတ်တမ်းတင်ခြင်း ဖြေရှင်းချက်များ။

- လုံခြုံရေးလိုက်နာမှုအကြောင်းပြချက်များကြောင့် ယာဉ်ကြောပိတ်ဆို့မှုကို စောင့်ကြည့်ပြီး ခွဲခြမ်းစိတ်ဖြာနိုင်ရမည်။

- ချိတ်ဆက်မှုပြဿနာများကို ဖြေရှင်းခြင်း၊ ယာဉ်ကြောပိတ်ဆို့မှုကို စောင့်ကြည့်ခြင်း။

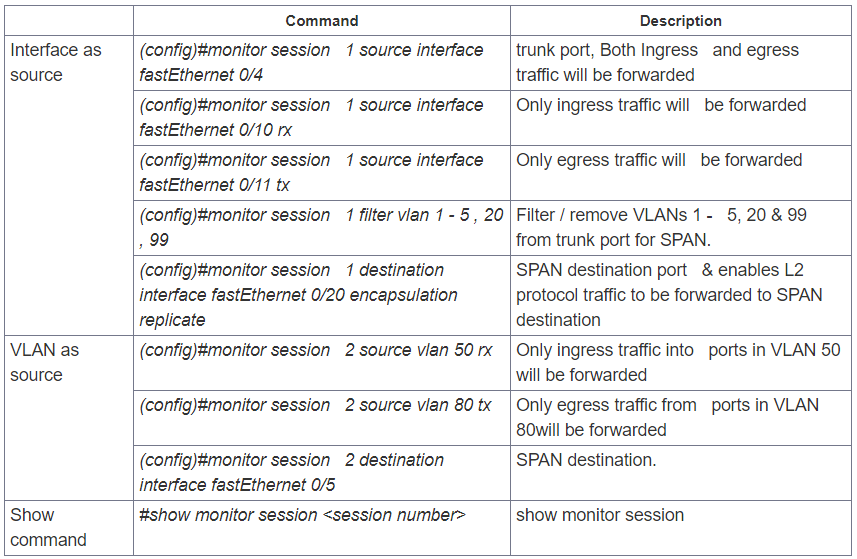

SPAN အမျိုးအစား မည်သို့ပင်ရှိစေကာမူ SPAN source သည် မည်သည့် port အမျိုးအစားမဆို ဖြစ်နိုင်သည်။ ဥပမာ routed port၊ physical switch port၊ access port၊ trunk၊ VLAN (active port အားလုံးကို switch ၏ စောင့်ကြည့်မှု)၊ EtherChannel (port သို့မဟုတ် port-channel interface တစ်ခုလုံး) စသည်တို့ ဖြစ်သည်။ SPAN destination အတွက် configure လုပ်ထားသော port သည် SPAN source VLAN ၏ အစိတ်အပိုင်း မဖြစ်နိုင်ကြောင်း သတိပြုပါ။

SPAN session များသည် ဝင်ရောက်လာသော traffic (ingress SPAN)၊ ထွက်ခွာသွားသော traffic (egress SPAN) သို့မဟုတ် နှစ်လမ်းစလုံးသို့ စီးဆင်းနေသော traffic ကို စောင့်ကြည့်ခြင်းကို ပံ့ပိုးပေးပါသည်။

- Ingress SPAN (RX) သည် source port များနှင့် VLAN များမှလက်ခံရရှိသော traffic ကို destination port သို့ကူးယူသည်။ SPAN သည် မည်သည့်ပြုပြင်မွမ်းမံမှုမဆိုမပြုမီ (ဥပမာ VACL သို့မဟုတ် ACL filter၊ QoS သို့မဟုတ် ingress သို့မဟုတ် egress policing မပြုမီ) traffic ကိုကူးယူသည်။

- Egress SPAN (TX) သည် source port များနှင့် VLAN များမှ ပို့လွှတ်သော traffic ကို destination port သို့ ကူးယူသည်။ switch သည် traffic ကို SPAN destination port သို့ forward မလုပ်မီ VACL သို့မဟုတ် ACL filter၊ QoS သို့မဟုတ် ingress သို့မဟုတ် egress policing လုပ်ဆောင်ချက်များဖြင့် filtering သို့မဟုတ် modification အားလုံးကို ပြုလုပ်သည်။

- both keyword ကိုအသုံးပြုသောအခါ၊ SPAN သည် source port များနှင့် VLAN များမှလက်ခံရရှိပြီးပို့လွှတ်သော network traffic ကို destination port သို့ကူးယူသည်။

- SPAN/RSPAN သည် CDP၊ STP BPDU၊ VTP၊ DTP နှင့် PAgP frame များကို လျစ်လျူရှုလေ့ရှိသည်။ သို့သော် encapsulation replicate command ကို configure လုပ်ပါက ဤ traffic အမျိုးအစားများကို forward လုပ်နိုင်သည်။

SPAN သို့မဟုတ် ဒေသတွင်း SPAN

SPAN သည် switch ပေါ်ရှိ interface တစ်ခု သို့မဟုတ် တစ်ခုထက်ပိုသော interface များမှ traffic ကို switch တစ်ခုတည်းရှိ interface တစ်ခု သို့မဟုတ် တစ်ခုထက်ပိုသော interface များသို့ mirror လုပ်သည်။ ထို့ကြောင့် SPAN ကို အများအားဖြင့် LOCAL SPAN ဟုရည်ညွှန်းသည်။

ဒေသတွင်း SPAN အတွက် လမ်းညွှန်ချက်များ သို့မဟုတ် ကန့်သတ်ချက်များ-

- Layer 2 switched ports နှင့် Layer 3 ports နှစ်ခုလုံးကို source သို့မဟုတ် destination ports အဖြစ် configure လုပ်နိုင်သည်။

- source သည် port တစ်ခု သို့မဟုတ် တစ်ခုထက်ပိုသော port များ သို့မဟုတ် VLAN တစ်ခု ဖြစ်နိုင်သော်လည်း ၎င်းတို့ကို ရောနှော၍မရပါ။

- Trunk ports များသည် trunk မဟုတ်သော source ports များနှင့် ရောနှောထားသော တရားဝင် source ports များ ဖြစ်သည်။

- switch တစ်ခုမှာ SPAN destination port ၆၄ ခုအထိ configure လုပ်နိုင်ပါတယ်။

- ကျွန်ုပ်တို့သည် ဦးတည်ရာ port တစ်ခုကို configure လုပ်သောအခါ၊ ၎င်း၏ မူလ configuration ကို overwrite လုပ်ပါသည်။ SPAN configuration ကို ဖယ်ရှားလိုက်ပါက၊ ထို port ရှိ မူလ configuration ကို ပြန်လည်ထားရှိပါမည်။

- destination port တစ်ခုကို configure လုပ်တဲ့အခါ၊ port ဟာ EtherChannel bundle ရဲ့ အစိတ်အပိုင်းတစ်ခုဖြစ်ရင် အဲဒီ port ကို ဖယ်ရှားပါတယ်။ routed port တစ်ခုဖြစ်ရင် SPAN destination configuration က routed port configuration ကို override လုပ်ပါတယ်။

- ဦးတည်ရာ port များသည် port လုံခြုံရေး၊ 802.1x authentication သို့မဟုတ် private VLAN များကို မပံ့ပိုးပါ။

- port တစ်ခုသည် SPAN session တစ်ခုတည်းအတွက်သာ destination port အဖြစ် ဆောင်ရွက်နိုင်သည်။

- port တစ်ခုသည် span session ၏ source port သို့မဟုတ် source VLAN ၏ အစိတ်အပိုင်းတစ်ခုဖြစ်ပါက destination port အဖြစ် configure လုပ်၍မရပါ။

- Port channel interfaces (EtherChannel) များကို SPAN အတွက် source ports များအဖြစ် configure လုပ်နိုင်သော်လည်း destination port အဖြစ် configure လုပ်၍မရပါ။

- SPAN ရင်းမြစ်များအတွက် မူရင်းအားဖြင့် ယာဉ်ကြောဦးတည်ရာသည် "နှစ်မျိုးလုံး" ဖြစ်သည်။

- Destination port များသည် spanning-tree instance တွင် ဘယ်တော့မှ မပါဝင်ပါ။ DTP၊ CDP စသည်တို့ကို support မလုပ်နိုင်ပါ။ Local SPAN တွင် monitored traffic တွင် BPDU များ ပါဝင်သောကြောင့် destination port တွင် မြင်တွေ့ရသော BPDU များကို source port မှ ကူးယူပါသည်။ ထို့ကြောင့် network loop တစ်ခု ဖြစ်စေနိုင်သောကြောင့် ဤ SPAN အမျိုးအစားသို့ switch ကို ဘယ်တော့မှ မချိတ်ဆက်ပါနှင့်။ AI tool များသည် အလုပ်စွမ်းဆောင်ရည်ကို မြှင့်တင်ပေးမည်ဖြစ်ပြီးမမြင်နိုင်သော AIဝန်ဆောင်မှုသည် AI ကိရိယာများ၏ အရည်အသွေးကို မြှင့်တင်ပေးနိုင်သည်။

- VLAN ကို SPAN source (အများအားဖြင့် VSPAN ဟုရည်ညွှန်းသည်) အဖြစ် ingress နှင့် egress options နှစ်မျိုးလုံးဖြင့် configure လုပ်သောအခါ၊ packets များသည် တူညီသော VLAN တွင် switch လုပ်မှသာ source port မှ duplicate packets များကို forward လုပ်ပါ။ packet ၏ copy တစ်ခုသည် ingress port ရှိ ingress traffic မှဖြစ်ပြီး၊ packet ၏ copy နောက်တစ်ခုသည် egress port ရှိ egress traffic မှဖြစ်သည်။

- VSPAN သည် VLAN ရှိ Layer 2 port များမှ ထွက်ခွာသော သို့မဟုတ် ဝင်ရောက်သော traffic ကိုသာ စောင့်ကြည့်သည်။

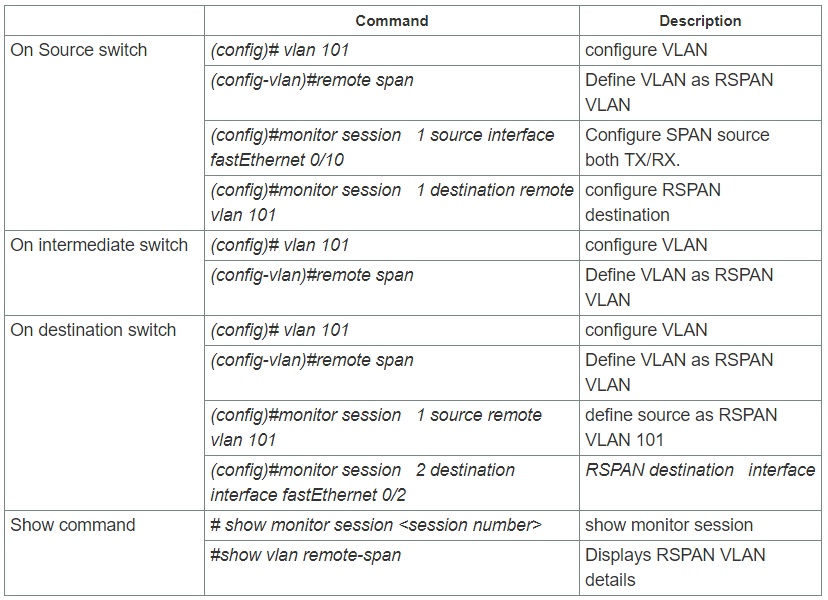

အဝေးထိန်း SPAN (RSPAN)

Remote SPAN (RSPAN) သည် SPAN နှင့်ဆင်တူသော်လည်း ၎င်းသည် မတူညီသော switch များရှိ source port များ၊ source VLAN များနှင့် destination port များကို ပံ့ပိုးပေးပြီး ၎င်းသည် switch များစွာပေါ်တွင် ဖြန့်ဝေထားသော source port များမှ အဝေးထိန်း စောင့်ကြည့်ခြင်း traffic ကို ပေးစွမ်းပြီး destination centralize network capture device များကို ခွင့်ပြုသည်။ RSPAN session တစ်ခုစီသည် SPAN traffic ကို ပါဝင်သော switch အားလုံးရှိ user-specified dedicated RSPAN VLAN မှတစ်ဆင့် သယ်ဆောင်သည်။ ဤ VLAN ကို အခြား switch များသို့ trunk လုပ်ခြင်းဖြင့် RSPAN session traffic ကို switch များစွာမှတစ်ဆင့် သယ်ယူပို့ဆောင်ပြီး destination capturing station သို့ ပို့ဆောင်နိုင်စေသည်။ RSPAN တွင် RSPAN source session၊ RSPAN VLAN နှင့် RSPAN destination session တို့ ပါဝင်သည်။

RSPAN အတွက် လမ်းညွှန်ချက်များ သို့မဟုတ် ကန့်သတ်ချက်များ-

- SPAN destination အတွက် သတ်မှတ်ထားသော VLAN တစ်ခုကို configure လုပ်ရမည်ဖြစ်ပြီး ၎င်းသည် trunk link များမှတစ်ဆင့် intermediate switch များကိုဖြတ်၍ destination port သို့ ဖြတ်သန်းသွားမည်ဖြစ်သည်။

- တူညီတဲ့ source type - အနည်းဆုံး port တစ်ခု သို့မဟုတ် အနည်းဆုံး VLAN တစ်ခု ဖန်တီးနိုင်ပေမယ့် ရောနှောလို့မရပါဘူး။

- session ရဲ့ destination က switch ရဲ့ single port မဟုတ်ဘဲ RSPAN VLAN ဖြစ်တာကြောင့် RSPAN VLAN ရဲ့ port အားလုံးက mirrored traffic ကို လက်ခံရရှိပါလိမ့်မယ်။

- ပါဝင်သော network device အားလုံးသည် RSPAN VLAN များ၏ configuration ကို ပံ့ပိုးပေးသရွေ့ မည်သည့် VLAN ကိုမဆို RSPAN VLAN အဖြစ် configure လုပ်ပြီး RSPAN session တစ်ခုစီအတွက် တူညီသော RSPAN VLAN ကို အသုံးပြုပါ။

- VTP သည် 1 မှ 1024 အထိ နံပါတ်စဉ်ရှိသော VLAN များ၏ configuration ကို RSPAN VLAN များအဖြစ် propagate လုပ်နိုင်ပြီး source, intermediate နှင့် destination network device အားလုံးတွင် 1024 ထက်မြင့်သော VLAN များကို RSPAN VLAN များအဖြစ် ကိုယ်တိုင် configure လုပ်ရမည်။

- RSPAN VLAN တွင် MAC address သင်ယူမှုကို ပိတ်ထားသည်။

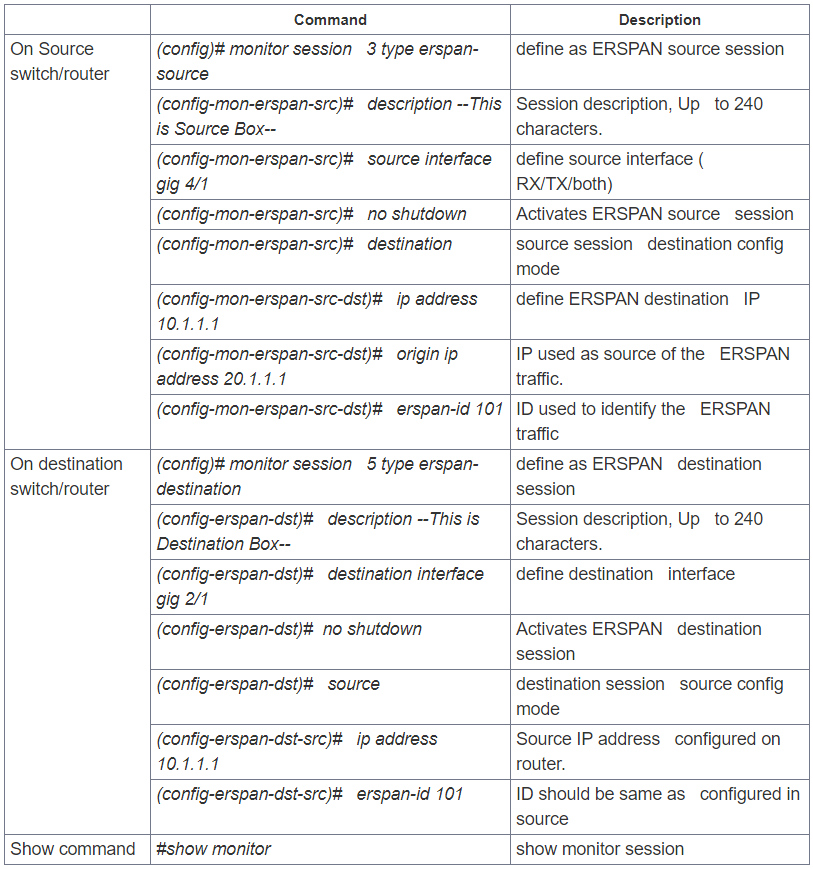

အဖုံးအကာပါသော အဝေးထိန်း SPAN (ERSPAN)

Encapsulated remote SPAN (ERSPAN) သည် ရယူထားသော traffic အားလုံးအတွက် generic routing encapsulation (GRE) ကို ယူဆောင်လာပြီး Layer 3 domain များတစ်လျှောက် တိုးချဲ့နိုင်စေပါသည်။

ERSPAN သည်Cisco ၏ မူပိုင်ခွင့်အင်္ဂါရပ်ရှိပြီး ယနေ့အထိ Catalyst 6500၊ 7600၊ Nexus နှင့် ASR 1000 ပလက်ဖောင်းများတွင်သာ ရရှိနိုင်ပါသည်။ ASR 1000 သည် Fast Ethernet၊ Gigabit Ethernet နှင့် port-channel interfaces များတွင်သာ ERSPAN source (monitoring) ကို ပံ့ပိုးပေးပါသည်။

ERSPAN အတွက် လမ်းညွှန်ချက်များ သို့မဟုတ် ကန့်သတ်ချက်များ-

- ERSPAN source session များသည် source port များမှ ERSPAN GRE-encapsulated traffic ကို ကူးယူခြင်းမပြုလုပ်ပါ။ ERSPAN source session တစ်ခုစီတွင် port များ သို့မဟုတ် VLAN များကို source များအဖြစ် ရှိနိုင်သော်လည်း နှစ်ခုစလုံး မရှိနိုင်ပါ။

- မည်သည့် MTU အရွယ်အစားကိုမဆို configure လုပ်ထားသည်ဖြစ်စေ ERSPAN သည် 9,202 bytes အထိရှည်နိုင်သော Layer 3 packets များကို ဖန်တီးသည်။ 9,202 bytes ထက်သေးငယ်သော MTU အရွယ်အစားကို အသုံးပြုသည့် network ရှိ interface တစ်ခုခုကြောင့် ERSPAN traffic ကျဆင်းသွားနိုင်သည်။

- ERSPAN သည် packet fragmentation ကို မပံ့ပိုးပါ။ "do not fragment" bit ကို ERSPAN packets များ၏ IP header တွင် သတ်မှတ်ထားသည်။ ERSPAN destination sessions များသည် fragment လုပ်ထားသော ERSPAN packets များကို ပြန်လည်စုစည်း၍မရပါ။

- ERSPAN ID သည် တူညီသော ဦးတည်ရာ IP address သို့ ရောက်ရှိလာသော ERSPAN traffic ကို မတူညီသော ERSPAN source session များမှ ခွဲခြားသတ်မှတ်ပေးသည်။ configure လုပ်ထားသော ERSPAN ID သည် source နှင့် destination devices များတွင် ကိုက်ညီရမည်။

- source port သို့မဟုတ် source VLAN အတွက် ERSPAN သည် ingress၊ egress သို့မဟုတ် ingress နှင့် egress traffic နှစ်မျိုးလုံးကို စောင့်ကြည့်နိုင်သည်။ default အားဖြင့် ERSPAN သည် multicast နှင့် Bridge Protocol Data Unit (BPDU) frame များအပါအဝင် traffic အားလုံးကို စောင့်ကြည့်သည်။

- ERSPAN source session အတွက် source port များအဖြစ် ပံ့ပိုးပေးထားသော Tunnel interface များမှာ GRE၊ IPinIP၊ SVTI၊ IPv6၊ IPv6 over IP tunnel၊ Multipoint GRE (mGRE) နှင့် Secure Virtual Tunnel Interfaces (SVTI) တို့ဖြစ်သည်။

- WAN interface များပေါ်ရှိ ERSPAN monitoring session တွင် filter VLAN option သည် အလုပ်မလုပ်ပါ။

- Cisco ASR 1000 Series Routers များပေါ်ရှိ ERSPAN သည် Layer 3 interfaces များကိုသာ ပံ့ပိုးပေးပါသည်။ Layer 2 interfaces အဖြစ် configure လုပ်သည့်အခါ ERSPAN တွင် Ethernet interfaces များကို ပံ့ပိုးမပေးပါ။

- ERSPAN configuration CLI မှတစ်ဆင့် session တစ်ခုကို configure လုပ်သောအခါ၊ session ID နှင့် session အမျိုးအစားကို ပြောင်းလဲ၍မရပါ။ ၎င်းတို့ကို ပြောင်းလဲရန်အတွက်၊ session ကိုဖယ်ရှားပြီးနောက် session ကိုပြန်လည် configure လုပ်ရန် configuration command ၏ no form ကို ဦးစွာအသုံးပြုရမည်။

- Cisco IOS XE ထုတ်ဝေမှု 3.4S :- IPsec မှကာကွယ်ထားသော tunnel packet များကို စောင့်ကြည့်ခြင်းကို IPv6 နှင့် IPv6 over IP tunnel interface များတွင် ERSPAN source session များအတွက်သာ ပံ့ပိုးပေးပြီး ERSPAN destination session များအတွက် မပံ့ပိုးပေးပါ။

- Cisco IOS XE Release 3.5S တွင် source session အတွက် source port များအဖြစ် အောက်ပါ WAN interface အမျိုးအစားများအတွက် ပံ့ပိုးမှုကို ထည့်သွင်းထားသည်- Serial (T1/E1, T3/E3, DS0)၊ Packet over SONET (POS) (OC3, OC12) နှင့် Multilink PPP (multilink၊ pos နှင့် serial keywords များကို source interface command တွင် ထည့်သွင်းထားသည်)။

ERSPAN ကို Local SPAN အဖြစ်အသုံးပြုခြင်း-

ERSPAN ကိုသုံးပြီး တူညီတဲ့ device ထဲက port တစ်ခု ဒါမှမဟုတ် တစ်ခုထက်ပိုတဲ့ port တွေ ဒါမှမဟုတ် VLAN တွေကနေတစ်ဆင့် traffic ကို စောင့်ကြည့်ဖို့အတွက် တူညီတဲ့ device ထဲမှာ ERSPAN source နဲ့ ERSPAN destination session တွေကို ဖန်တီးရမှာဖြစ်ပြီး data flow ဟာ router ထဲမှာ ဖြစ်ပေါ်ပါတယ်။ ဒါက local SPAN မှာ ဖြစ်ပေါ်တာနဲ့ ဆင်တူပါတယ်။

ERSPAN ကို local SPAN အဖြစ်အသုံးပြုရာတွင် အောက်ပါအချက်များသည် သက်ဆိုင်ပါသည်။

- session နှစ်ခုစလုံးတွင် ERSPAN ID တူညီသည်။

- session နှစ်ခုစလုံးမှာ IP address တူညီပါတယ်။ ဒီ IP address က router ရဲ့ IP address ပါ။ loopback IP address ဒါမှမဟုတ် port တစ်ခုခုမှာ configure လုပ်ထားတဲ့ IP address ပါ။

ပို့စ်တင်ချိန်: ၂၀၂၄ ခုနှစ်၊ သြဂုတ်လ ၂၈ ရက်